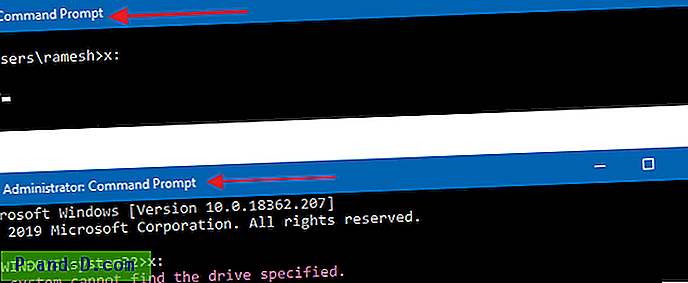

När du försöker få åtkomst till en mappad nätverksenhet från upphöjd eller admin Kommandotolk eller Uppgiftsplanering (med högsta behörigheter), skulle den mappade enheten inte vara tillgänglig. Att försöka använda de mappade nätverksenheterna orsakar felet Systemet kan inte hitta den angivna sökvägen (Felkod: 0x80070003) .

Här är skärmdumparna från en dator som kör Windows 10 version 1903.

Den mappade nätverksenheten är dock tillgänglig från File Explorer och vanliga (icke-upphöjda) kommandotolken.

Olika forum föreslår att människor använder UNC-sökvägar (som en lösning) istället för att kartlägga enhetsbokstäver när de är i förhöjt kommandotolk-läge eller kör batchfiler med Aktivitetsplanering. Dessutom rekommenderar de användare att inaktivera Kör med högsta behörigheter för det specifika schemalagda uppgiften för att kunna använda den mappade nätverksenheten.

Dessa lösningar är emellertid inte nödvändiga eftersom det finns en permanent registerbaserad lösning som låter dig använda mappade enheter från såväl standard som förhöjda processer.

(Gå direkt till lösningen)

Microsoft Knowledgebase-artikel KB937624 När du har aktiverat UAC kan program kanske inte komma åt vissa nätverksplatser som löser problemet. Men den verkliga fixen ges istället i KB3035277 (även nämnd nedan).

KB937624 anger:

När en administratör loggar in på Windows Vista skapar Local Security Authority (LSA) två åtkomsttokens. Om LSA meddelas att användaren är medlem i gruppen Administratörer skapar LSA den andra inloggningen som har administratörsrättigheterna bort (filtrerade). Detta filtrerade åtkomsttoken används för att starta användarens skrivbord. Program kan använda fullständigt administratörsåtkomsttecken om administratörsanvändaren klickar på Tillåt i en dialogruta för kontroll av användarkonto.

Om en användare är inloggad på Windows Vista och om användarkontokontroll är aktiverad kan ett program som använder användarens filtrerade åtkomsttoken och ett program som använder användarens fullständiga administratörsåtkomsttoken köras samtidigt. Eftersom LSA skapade åtkomsttoken under två separata inloggningssessioner innehåller åtkomsttoken separata inloggnings-ID.

Eftersom enhetskartläggningarna som skapats från File Explorer är från ett standardanvändar-token, sås inte enheterna från ett förhöjt token (t.ex. administratörens kommandotolken eller schemalagda uppgifter konfigurerade för att köra med högsta privilegier.)

En annan Microsoft-artikel KB3035277 med titeln Mapped-enheter är inte tillgängliga från en upphöjd prompt när UAC är konfigurerad till "Fråga om referenser" erbjuder en förklaring tillsammans med en lösning som fungerar i Windows Vista genom Windows 10 (testad på v1903)

KB3035277 anger:

När UAC är aktiverat skapar systemet två inloggningssessioner vid användarinloggning. Båda inloggningssessionerna är länkade till varandra. En session representerar användaren under en förhöjd session och den andra sessionen där du kör under minst användarrättigheter.

När enhetskartläggningar skapas skapar systemet symboliska länkobjekt (“DosDevices”) som kopplar enhetsbokstäverna till UNC-banorna. Dessa objekt är specifika för en inloggningssession och delas inte mellan inloggningssessioner.

Obs Registreringsposten EnableLinkedConnections tvingar de symboliska länkarna som ska skrivas till båda länkade inloggningssessioner som skapas när UAC är aktiverat.

Och här är en användbar anteckning från James Finnigan [MSFT].

Politiken "EnableLinkedConnections" är beroende av att användaren är medlem i administratörsgruppen och delar över gränsen mellan icke-upphöjda och upphöjda (vilket kan leda till avsiktligt felkorrigerade enhetskartläggningar av Malware). Det är i huvudsak en lösning för kunder som håller på att flytta sina användare till standardanvändare, men måste göra det gradvis och behålla dem som medlemmar i gruppen Administratörer på kort sikt.

Fix: Mappade enheter som inte ses från Admin Command Prompt och Task Scheduler

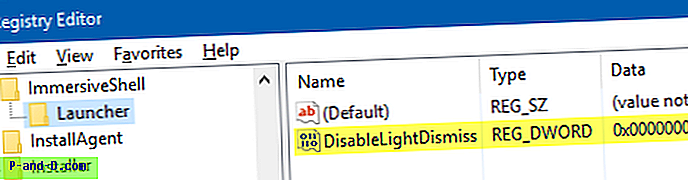

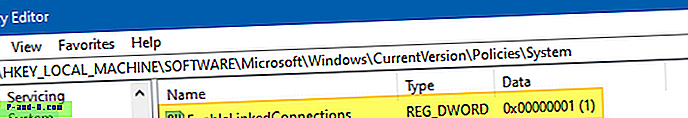

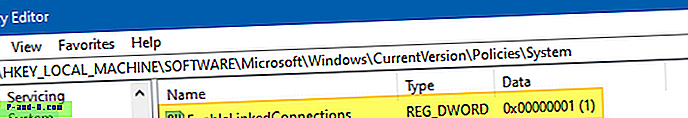

Som KB3035277 anger kan du åtgärda problemet genom att skapa EnableLinkedConnections EnableLinkedConnections (32-bitars) i följande registernyckel och ställa dess data till 1 .

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ Currentversion \ Policies \ System

- För att skapa / ställa in registervärdet, starta registerredigeraren (

regedit.exe) - Gå till ovanstående gren.

- Klicka på Nytt, DWORD (32-bitars) värde från redigeringsmenyn.

- Namnge DWORD-värdet som

EnableLinkedConnectionsoch ställ in dess data till1.

- Avsluta registerredigeraren och starta om Windows.

Värdet EnableLinkedConnections möjligt för Windows att dela nätverksanslutningar mellan det filtrerade åtkomsttoken och det fullständiga administratörsåtkomsttoken för en medlem av gruppen Administratörer. Som sagt tidigare måste du starta om datorn efter att du skapat registervärdet.

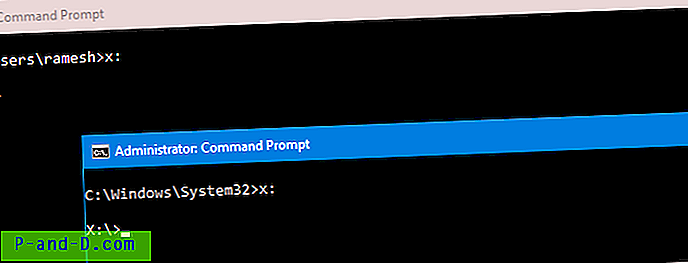

Efter omstart av Windows är enheterna tillgängliga i såväl vanliga som förhöjda processer - dvs. processer som körs under filtrerat åtkomsttoken såväl som det fullständiga administratörsåtkomsttoken.

Med en .REG-fil

Du kan automatisera ovanstående inställning genom att skapa en .reg-fil från följande innehåll.

Windows registerredigerare version 5.00 [HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System] "EnableLinkedConnections" = dword: 00000001

Uppgiftsplanering har fortfarande inte åtkomst till mappade enheter?

Om dina schemalagda uppgifter fortfarande misslyckas med att komma åt de mappade nätverksenheterna trots att du aktiverar registerinställningen EnableLinkedConnections, måste du kontrollera två saker:

- En säkerhetspolicy relaterad till användarkontokontroll, och

- Om den schemalagda uppgiften är konfigurerad för att köras under en annan användare måste du kartlägga enheten igen från det användarkontot. (se Viktigt: Obs i slutet av denna artikel)

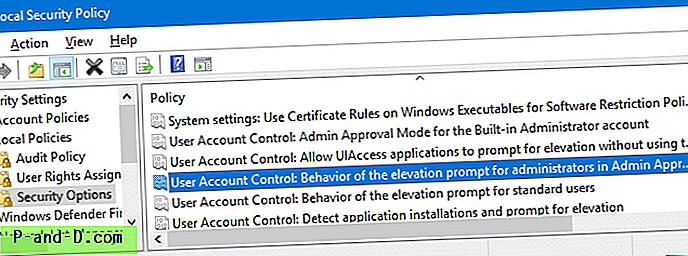

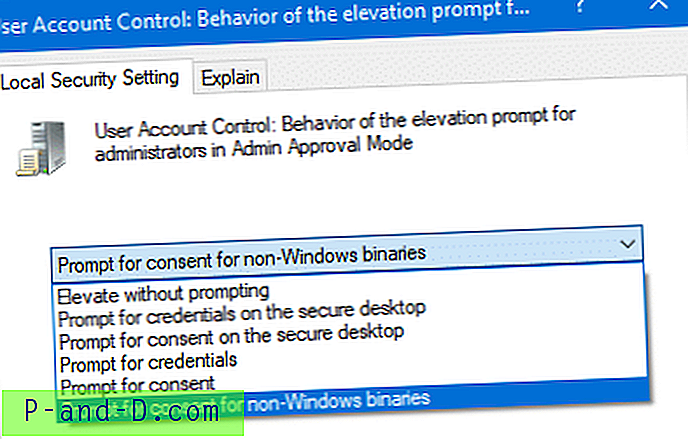

Om följande UAC-policyinställning är konfigurerad till Fråga om referenser, misslyckas de schemalagda uppgifterna (som körs med högsta privilegier) åtkomst till den mappade nätverksenheten.

Användarkontokontroll: Uppförande av höjningsprompt för administratörer i administratörsgodkännandeläge

Med hjälp av säkerhetspolicyredigeraren ( secpol.msc ) eller registerredigeraren måste du ställa in ovanstående policy till Fråga om innehåll (som är Windows-standardinställningen)

Fullständiga instruktioner för att konfigurera ovanstående säkerhetspolicy (tillsammans med en alternativ registerbaserad lösning) finns i artikeln som UAC begär ett lösenord även om du är inloggad som administratör.

Starta om Windows efter att du har återställt ovanstående policy. Dina mappade enheter ska vara tillgängliga för schemalagda uppgifter konfigurerade för att köra med högsta behörigheter.

Viktigt: När du kör uppgiften under ett annat användarkonto eller under SYSTEM (LocalSystem) -sammanhang kommer de mappade enheterna inte att ses trots registervärdet EnableLinkedConnections . Detta beror på att nätverksenhetens mappningar är per användare. Det betyder att du måste kartlägga enheten igen under det specifika användarkontot som är konfigurerat för att köra den schemalagda uppgiften.

Information i den här artikeln gäller Windows Vista via Windows 10. Lösningarna har testats senast i Windows 10 v1903.

![[Tricks] Få åtkomst till 3G-hastighet i 2G-dataplan på Android Smartphone](http://p-and-d.com/img/access-3g-speed-2g-data-plan-android-smartphone-6757708.jpg)