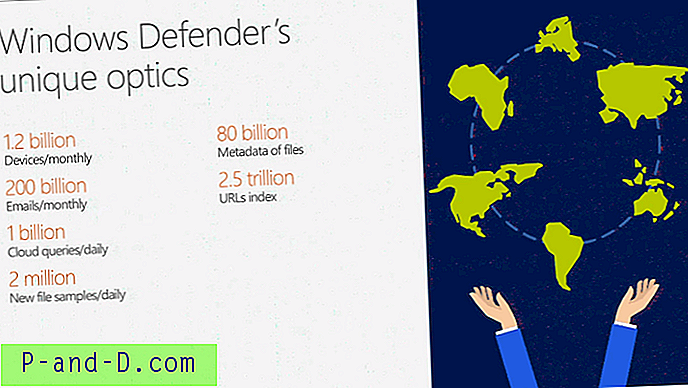

Windows Defender eller Microsofts anti-malware-plattform skyddar hemmadatorer, servrar och onlinetjänster som Office 365. Med den stora mängden hotinformation och telemetri-data är Defenders molnbackend en häpnadsväckande skyddstjänst för skadlig programvara.

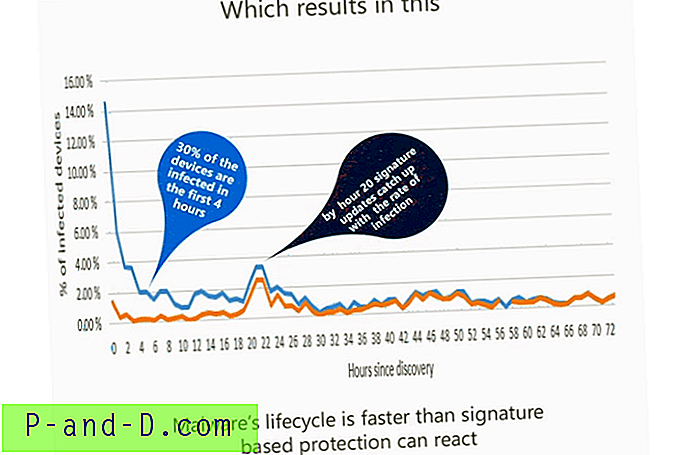

När en ny skadlig programvara visas i naturen kan det ta timmar innan Microsofts anti-malware-team (eller något annat antivirus- eller anti-malware-företag för den delen) analyserar, omvänd teknik och utför skadlig detonering av filen innan den kan släppa en signaturuppdatering. Och för att inte tala om QC måste signaturuppdateringen passera.

När det gäller skydd mot skadlig program är det ingen som förnekar det faktum att signaturbaserat skydd är främst. Men det är inte tillräckligt, eftersom det kanske inte alltid hjälper - särskilt när det gäller helt eller okänd skadlig programvara. Enligt Microsofts rapport när en ny skadlig programvara är 30% av datorerna smittade inom de första fyra timmarna. Signaturuppdateringarna kommer vanligtvis timmar senare.

Windows Defenders robusta molnbaserade skydd använder å andra sidan heuristik, maskininlärningsmodell och gör detaljerad analys i baksidan för att avgöra om en fil är skadlig.

Windows Defender-molnbaserat skydd eller funktionen ”block at first sight” är som standard aktiverad. Om du har stängt av molnskyddsalternativet i Windows Defender på grund av "integritetsproblem", kan du bättre titta på demonstrationen av Windows Defender Engineering-teamet, som visar hur effektivt molnskydd kan vara.

Kanal 9-video: Utforska direktförsvar för Windows Defender | Microsoft Ignite 2016

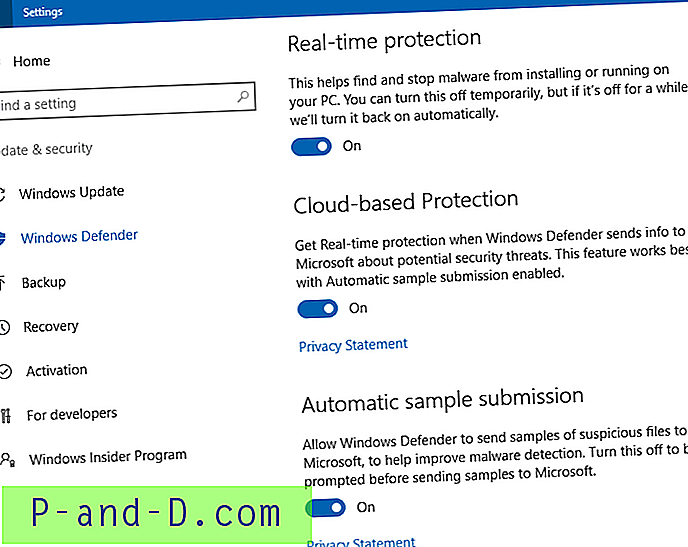

Se till att "Block vid första anblicken" Cloud Protection är aktiverat

Klicka på Start, Inställningar. (Eller tryck på WinKey + i)

Klicka på Uppdatera och säkerhet på sidan Inställningar och sedan på Windows Defender.

Se till att inställningar för molnbaserat skydd och automatisk provöverföring är aktiverade.

När Windows Defenders “Block at first sight” -molnskydd och alternativ för inlämning av prov är aktiverade i Windows Defender-inställningar, om systemet möter en misstänkt fil som annars passerar signaturbaserad upptäckt, skickar Defender metadata för den misstänkta filen till cloud backend. Observera att molnet inte alltid begär hela filen.

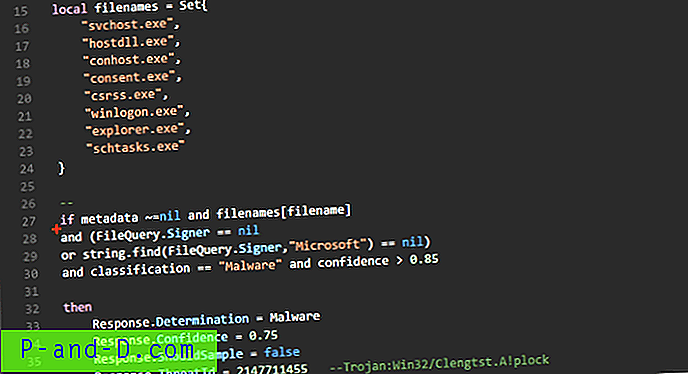

Maskinerna på cloud backend analyserar metadata, använder olika logik, URL-rykte och telemetri-data för att avgöra om filen är skadlig.

Om till exempel filnamnsnamnet stämmer överens med namnet på en central Windows-modul, kontrollerar molnens backend modulens digitala signatur. Om det är osignerat eller inte undertecknat av Microsoft, och det är "klassificering" är skadlig programvara (med "konfidensnivå" 85%), bestämmer molnet att filen är skadlig programvara.

Bedömningarna ”Klassificering” och ”förtroende” som utgör den viktigaste delen av backendanalysen erhålls genom maskininlärningsmodellen.

Om cloud backend inte får någon dom, begär den hela filen för en detaljerad analys. Tills filen laddas upp och molnet bekräftar mottagandet av samma, låser Windows Defender filen och tillåter inte att köras på klienten. Det är en nyckelförändring som Windows Defender-teamet har gjort i Windows 10-jubileumsuppdateringen (v1607).

Tidigare tilläts den misstänkta filen köras medan uppladdningen pågick, synkront. Redan innan uppladdningen slutförts skulle skadlig programvara ha slutat köras och självförstört sig själv.

När vi kom till Windows Defender Engineering-teamets demo diskuterades två scenarier. I Scenario 1 klassificerar cloud backend en fil som skadlig programvara, bara baserad på metadata. Enhet nr 1 med molnskydd avstängd, smittas när filen körs. Och enhet nr 2 med molnskydd På är direkt skyddad.

I Scenario 2 kör den första användaren en okänd skadlig programvara. Molnet nådde ingen dom baserad på metadata, och därmed överlämnades hela filen automatiskt.

Inlämningstiden var kl 19:48:59 timmar - backend slutförde den automatiska analysen kl 19:49:01 timmar (~ 2 sekunder från det att uppladdningen träffade molnbackend) och bestämde att filen är skadlig.

Redan från det ögonblicket kommer Windows Defender att blockera eventuella framtida möten med den filen och därmed skydda miljontals andra enheter som har Windows Defender molnbaserat skydd aktiverat.

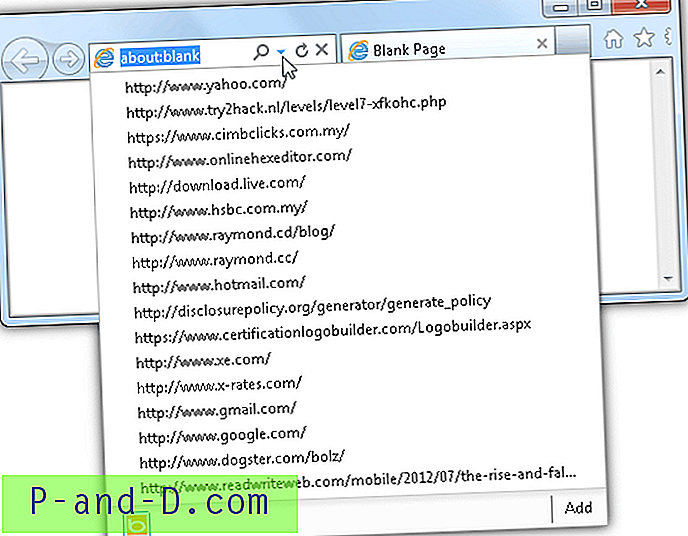

Microsoft har också en testwebbplats som heter Windows Defender Testground där du kan kontrollera effektiviteten av Defenders molnskydd genom att ladda upp prover.

Även om den andra demon inte lyckades på grund av vissa anslutningsproblem med molnet, är det totalt sett en användbar presentation som förklarar vikten av Windows Defenders “block vid första anblicken” molnbaserad skyddsfunktion. Om du hade stängt av funktionen antar jag att du nu kommer att tänka igen.

Referenser och krediter

Aktivera funktionen Block at First Sight för att upptäcka skadlig programvara inom några sekunder

Utforska Windows Defender Instant Protection | Microsoft Ignite 2016 | Kanal 9

![Vad ska man göra om Gmail-meddelandet [Försök] Misstänkt inloggning förhindras?](http://p-and-d.com/img/social-media/712/what-do-about-gmail-message-suspicious-sign-prevented.png)