Det finns många skäl till varför WordPress är ett av de mest använda innehållshanteringssystemen (CMS) idag. Det är enkelt att installera och underhålla, mycket användarvänligt och innehåller många gratis teman och plugins som kan installeras med några musklick. Men det är också benäget att hackas om din webbplats kör en föråldrad version av WordPress eller plugin. För ungefär ett år sedan har en sårbarhet hittats i det populära TimThumb PHP-skriptet som används i stor utsträckning för att automatiskt ändra storlek på bilder. Hackarna fick tillgång till många webbplatser som kör WordPress med TimThumb och infekterade alla PHP-filer med eval (base64_decode-kod för att omdirigera alla besökare som kommer från sökmotor till webbplatser efter eget val.

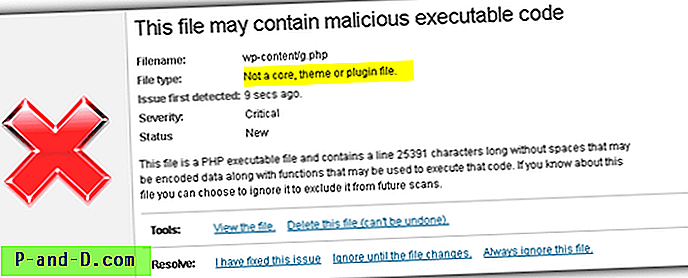

Du kan enkelt rensa upp den skadliga gzinflate / eval (base64_decode-koder från alla PHP-filer genom att använda detta renare skript för att få tillbaka trafiken från sökmotorn men det är tyvärr inte tillräckligt att använda skriptet. Du kanske märker att din webbplats blir hackad igen och igen även om du har uppdaterat till den senaste versionen av TimThumb eftersom hackaren redan har planterat några bakdörrar. Det enda sättet att förhindra att din webbplats ständigt hackas är att hitta bakdörren och ta bort den från din server. Bakdörren kan antingen vara en oberoende fil i sig själv eller bara en kodkod som är inbäddad i en legitim PHP-fil. Jag har provat ett par säkerhetsplugins för WordPress och funnit att Wordfence- plugin för WordPress är en av de bästa där ute eftersom den kan kontrollera integriteten i WordPress-kärnan, plugins och temafiler. Om filerna verkar vara annorlunda än de ursprungliga versionerna kommer det att visas i skanningsresultaten och du kan se hur filerna har ändrats. Utöver det kan Wordfence också berätta om det finns några okända misstänkta filer som finns i WordPress installationskatalog.

Observera att den kostnadsfria versionen av Wordfence bara skannar WordPress-kärnfiler. Om du vill skanna tema- och plugin-filer måste du prenumerera åtminstone Pro-medlemskapet som kostar $ 17, 95 per år. Även om Pro-medlemskapet bara ger dig 1 premium API-nyckel kan du faktiskt använda den för att skanna flera webbplatser en i taget efter att du har slutfört skanningen genom att ta bort premiumnyckeln och återskapa en ny från området Hantera Wordfence API-nycklar för att använda den på en annan webbplats.

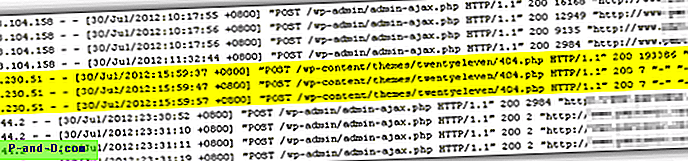

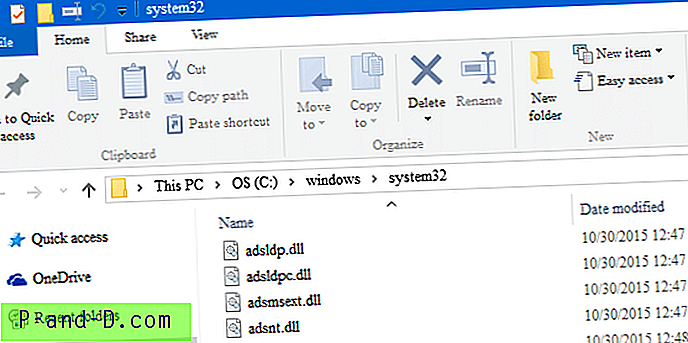

Efter att ha tagit bort två bakdörrfiler som hittades av Wordfence, blev alla WordPress-webbplatser som värd under mitt delade värdkonto fortfarande infekterade av den skadliga PHP-koden efter några dagar. Jag blev riktigt frustrerad och bestämde mig för att manuellt kolla in Raw Access Logs som finns i cPanel även om jag inte är säker på vad jag letar efter. De råa åtkomstloggarna innehåller tusentals rader och det är bara omöjligt att gå igenom varje enskilda rader för 6 webbplatser. Så jag gjorde lite filtrering och loggfilerna blev mycket mindre. Se videouppvisningen nedan om hur du filtrerar bort rader med Notepad ++.

Filtrera loggar för råa åtkomst

1. Filtrera ut GET-förfrågningar. I grund och botten är GET-förfrågningarna bara för att hämta data och de kan inte göra några skador. Detta filter bör minska dina loggfiler med 80%.

2. Filtrera POST-förfrågningar för wp-cron.php som begärs av din webbplats. Det ser ut som exemplet nedan:

111.222.333.444 - - [25 / jul / 2012: 01: 42: 14 +0800] “POST /wp-cron.php?doing_wp_cron=1343151734.5347619056701660156250 HTTP / 1.0” 200 - “-” “WordPress / 3.4.1; http://www.yourwebsite.com”

3. Fortsätt filtrera säkra POST-förfrågningar för att ytterligare minska loggfilstorleken för enklare analys.

När jag analyserade loggfilerna såg jag en misstänkt begäran där en rysk IP-adress utan en referens och information om användaragenten gjorde en POST-begäran var tionde sekund på 404.php-fil i tre gånger.

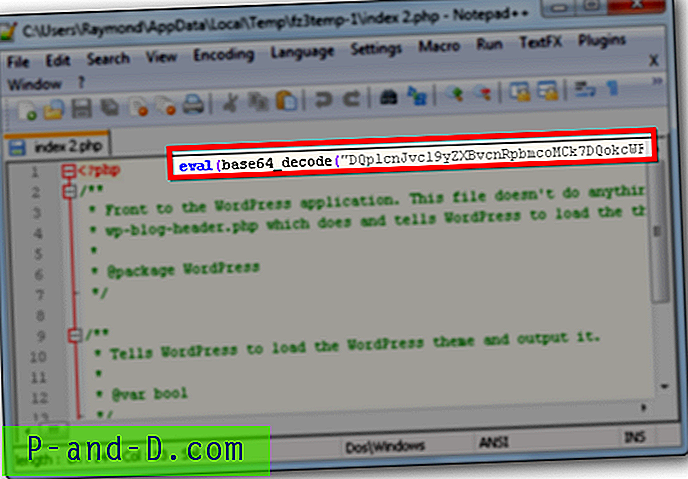

Jag jämförde temafilen 404.php med den ursprungliga versionen och märkte en extra kodrad längst upp i filen.

Jag kontaktade supporten för Wordfence och fick bekräftelse från Mark Maunder att denna kodkod verkligen är skadlig och de har uppdaterat sin Wordfence för att upptäcka detta. Efter att ha tagit bort denna bakdörr stannade alla 6 wordpresswebbplatser som var värda under samma värdkonto rent i veckor utan att ha hackats. Som du kan se, kan bara en bakdörr saknas kan all din WordPress-webbplats under samma värdkonto hackas och det är mycket viktigt att se till att varje bakdörr tas bort.

Även om Wordfence misslyckades med att helt rensa upp alla bakdörrar på webbplatserna som är värd under mitt värdkonto, tror jag fortfarande att det är en av de bästa WordPress-säkerhetsplugin eftersom det gör mycket mer än bara att kontrollera integriteten i WordPress-filer. Wordfence uppdateras mycket ofta och de ger verkligen bra stöd.

Viktig information : Se till att du ändrar alla lösenord som innehåller WordPress-användarkonton, FTP, cPanel och databas efter att du har rensat bakdörren. Kom också ihåg att hålla plugins, teman och WordPress-versionen uppdaterad.

![[Ingen rot] Blockera annonser på Xiaomi Android-telefoner enkelt](http://p-and-d.com/img/tech-tips/797/block-ads-xiaomi-android-phones-easily.jpg)