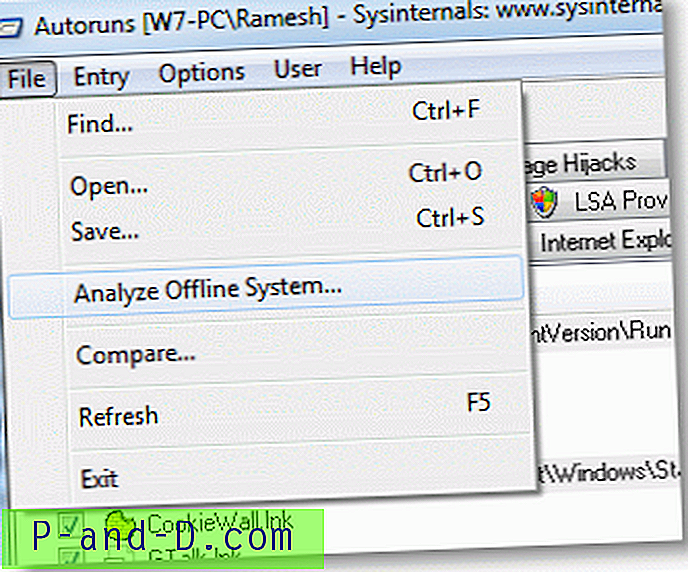

Autoruns från Windows Sysinternals är ett måste-ha verktyg för alla felsökare, och det har alltid funnits i mina verktygssats (och hålls uppdaterade regelbundet) i flera år. I v10.02 lades ett nytt alternativ "Analysera offline system ..." i Autoruns vilket gör att du kan kontrollera startkonfigurationen, tjänsterna och andra inställningar i ett offline-system.

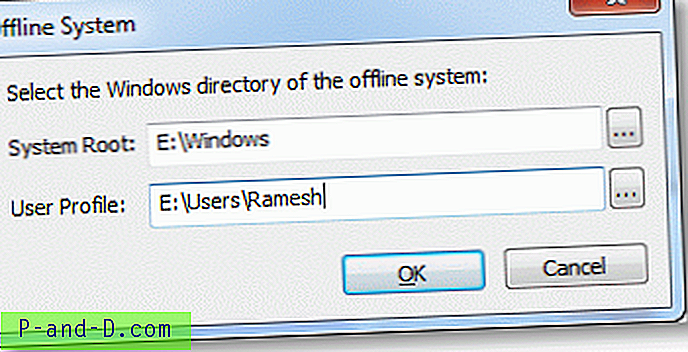

Du ansluter helt enkelt ämnets PC: s hårddisk som en slavenhet till ett annat system, eller monterar den enhet / bild som du vill analysera offline (för Malware / Rootkit-borttagning, eller för andra ändamål) i ett annat system, och aktiverar Autoruns som administratör (upphöjd). Nämn Windows-katalogen och användarprofilplatserna för det offline systemet, och Autoruns kommer att räkna upp startpunkter och andra inställningar från systemregistreringskuporna och NTUSER.DAT, från de relativa katalogerna för de nämnda banorna.

- Systemregistreringskupor finns på \ Windows \ System32 \ Config

- Användarregistreringshive NTUSER.DAT finns på \ Användare \ {användarnamn}

Autoruns and Dead Computer Forensics är en trevlig artikel skriven av Chad Tilbury - som du kan gå igenom för mer information. Analysera Offline -systemfunktionen i Autoruns skulle vara praktiskt i situationer där fjärrsupport / inloggning på den problematiska datorn inte är ett alternativ, eller om datorn är i obotabelt tillstånd, särskilt i samband med Malware / Rootkit-attack eller kanske på grund av annan felkonfiguration .

![[ROM] Installera CyanogenMod 14 OnePlus 3](http://p-and-d.com/img/install-cyanogenmod-14-oneplus-3-6757737.png)